Apache Kylin 发现 SQL 注入漏洞,编号 CVE-2020-1937,已修复

济南网站建设云优网络提示:关注软件漏洞,保障网络安全!

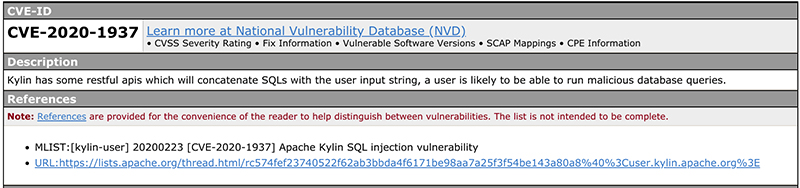

Apache Kylin 中发现了 SQL 注入漏洞,危害等级标注为“严重”,编号 CVE-2020-1937。

根据描述,Kylin 中有一些 RESTful API 会将用户输入的字符串连接到 SQL 中,用户能够运行恶意数据库查询语句。

影响版本包括:

· Kylin 2.3.0 to 2.3.2

· Kylin 2.4.0 to 2.4.1

· Kylin 2.5.0 to 2.5.2

· Kylin 2.6.0 to 2.6.4

· Kylin 3.0.0-alpha

· Kylin 3.0.0-alpha2

· Kylin 3.0.0-beta

· Kylin 3.0.0

官方要求用户升级到 3.0.1 或 2.6.5,这两个版本也是刚刚发布,除了修复这个 SQL 注入漏洞,还有其它更新内容,以下为更新内容详情:

Improvement

· [KYLIN-3956] - 流多维数据集的段和批处理多维数据集的段都需要显示其状态

· [KYLIN-4197] - DiagnosisInfoCLI永远在 “beeline –version” 中被阻止

· [KYLIN-4225] - 未关闭的配置单元会话导致过多的临时文件

· [KYLIN-4237] - 执行 “SQL 解释计划”以获取 SQL 的执行计划时,返回错误

· [KYLIN-4280] - SegmentPruner 添加了对 “OR” 过滤的检查

· [KYLIN-4287] - SegmentPruner 无法使用 “IN” 或 “OR” CompareTupleFilter 修剪片段

· [KYLIN-4292] - 在所有位置使用 HFileOutputFormat3 替换 HFileOutputFormat2

· [KYLIN-4327] - TOPN比较器可能违反其一般合约

· [KYLIN-4333] - 构建服务器 OOM

· [KYLIN-4374] - 修复代码分析平台 LGTM 报告的安全问题

Improvement

· [KYLIN-2230] - 无法在 linux resouce PATH 设置中捕获 kylin.sh 路径

· [KYLIN-2431] - StorageCleanupJob 将删除由其他 kylin 实例创建的中间表

· [KYLIN-4180] - 通过限制平面过滤器的长度来防止 CPU 异常使用

· [KYLIN-4198] - “bin/system-cube.sh cron” 将覆盖用户的 crontab

· [KYLIN-4225] - 未关闭的配置单元会话导致过多的临时文件

· [KYLIN-4226] - 更新 HBase 协处理器时跳过当前不可用的表

· [KYLIN-4280] - SegmentPruner 添加了对 “OR” 过滤的检查

· [KYLIN-4283] - “垃圾收集”步骤中的 FileNotFound 错误不应破坏多维数据集的构建

· [KYLIN-4290] - 将文件锁添加到 kylin 启动脚本中,以避免在一个节点上启动多个实例

· [KYLIN-4292] - 在所有位置使用 HFileOutputFormat3 替换 HFileOutputFormat2

· [KYLIN-4293] - 将 HBASE-22887 移植到 Kylin HFileOutputFormat3

· [KYLIN-4374] - 修复代码分析平台 LGTM 报告的安全问题

两个版本均包含不少 bug 修复,详情见更新说明:

https://kylin.apache.org/docs/release_notes.html

济南SEO,济南网站优化领导者!

云优网络,网站建设领导者!

www.sdyunyou.cn

Apache Kylin 中发现了 SQL 注入漏洞,危害等级标注为“严重”,编号 CVE-2020-1937。

根据描述,Kylin 中有一些 RESTful API 会将用户输入的字符串连接到 SQL 中,用户能够运行恶意数据库查询语句。

影响版本包括:

· Kylin 2.3.0 to 2.3.2

· Kylin 2.4.0 to 2.4.1

· Kylin 2.5.0 to 2.5.2

· Kylin 2.6.0 to 2.6.4

· Kylin 3.0.0-alpha

· Kylin 3.0.0-alpha2

· Kylin 3.0.0-beta

· Kylin 3.0.0

官方要求用户升级到 3.0.1 或 2.6.5,这两个版本也是刚刚发布,除了修复这个 SQL 注入漏洞,还有其它更新内容,以下为更新内容详情:

3.0.1 版本更新内容

Improvement

· [KYLIN-3956] - 流多维数据集的段和批处理多维数据集的段都需要显示其状态

· [KYLIN-4197] - DiagnosisInfoCLI永远在 “beeline –version” 中被阻止

· [KYLIN-4225] - 未关闭的配置单元会话导致过多的临时文件

· [KYLIN-4237] - 执行 “SQL 解释计划”以获取 SQL 的执行计划时,返回错误

· [KYLIN-4280] - SegmentPruner 添加了对 “OR” 过滤的检查

· [KYLIN-4287] - SegmentPruner 无法使用 “IN” 或 “OR” CompareTupleFilter 修剪片段

· [KYLIN-4292] - 在所有位置使用 HFileOutputFormat3 替换 HFileOutputFormat2

· [KYLIN-4327] - TOPN比较器可能违反其一般合约

· [KYLIN-4333] - 构建服务器 OOM

· [KYLIN-4374] - 修复代码分析平台 LGTM 报告的安全问题

2.6.5 版本更新内容

Improvement

· [KYLIN-2230] - 无法在 linux resouce PATH 设置中捕获 kylin.sh 路径

· [KYLIN-2431] - StorageCleanupJob 将删除由其他 kylin 实例创建的中间表

· [KYLIN-4180] - 通过限制平面过滤器的长度来防止 CPU 异常使用

· [KYLIN-4198] - “bin/system-cube.sh cron” 将覆盖用户的 crontab

· [KYLIN-4225] - 未关闭的配置单元会话导致过多的临时文件

· [KYLIN-4226] - 更新 HBase 协处理器时跳过当前不可用的表

· [KYLIN-4280] - SegmentPruner 添加了对 “OR” 过滤的检查

· [KYLIN-4283] - “垃圾收集”步骤中的 FileNotFound 错误不应破坏多维数据集的构建

· [KYLIN-4290] - 将文件锁添加到 kylin 启动脚本中,以避免在一个节点上启动多个实例

· [KYLIN-4292] - 在所有位置使用 HFileOutputFormat3 替换 HFileOutputFormat2

· [KYLIN-4293] - 将 HBASE-22887 移植到 Kylin HFileOutputFormat3

· [KYLIN-4374] - 修复代码分析平台 LGTM 报告的安全问题

两个版本均包含不少 bug 修复,详情见更新说明:

https://kylin.apache.org/docs/release_notes.html

济南SEO,济南网站优化领导者!

云优网络,网站建设领导者!

www.sdyunyou.cn

KEYWORDS

软件漏洞 网络安全 Apache Kylin ApacheKylin SQL API 注入漏洞 数据库 bug 济南SEO 济南网站优化

软件漏洞 网络安全 Apache Kylin ApacheKylin SQL API 注入漏洞 数据库 bug 济南SEO 济南网站优化